WordPress is verreweg het populairste content management systeem (CMS). Wereldwijd is ruim 40 procent van alle websites gebaseerd op WordPress. Deze populariteit heeft echter ook nadelen: Het maakt het CMS een aantrekkelijk doelwit voor cyberaanvallen. Bovendien betekenen de grote sterke punten van WordPress – zijn flexibiliteit en modulaire structuur – dat WordPress de neiging kan hebben nogal onveilig te zijn.

In dit artikel leer je welke WordPress beveiligingsproblemen in het algemeen bestaan, wat de belangrijkste ingangspunten voor hackers zijn en waar je op moet letten om de kwetsbaarheden te dichten. Gelukkig kun je de meeste bekende WordPress beveiligingsproblemen vrij gemakkelijk onder controle krijgen.

1. Kwetsbaarheid in de WordPress core

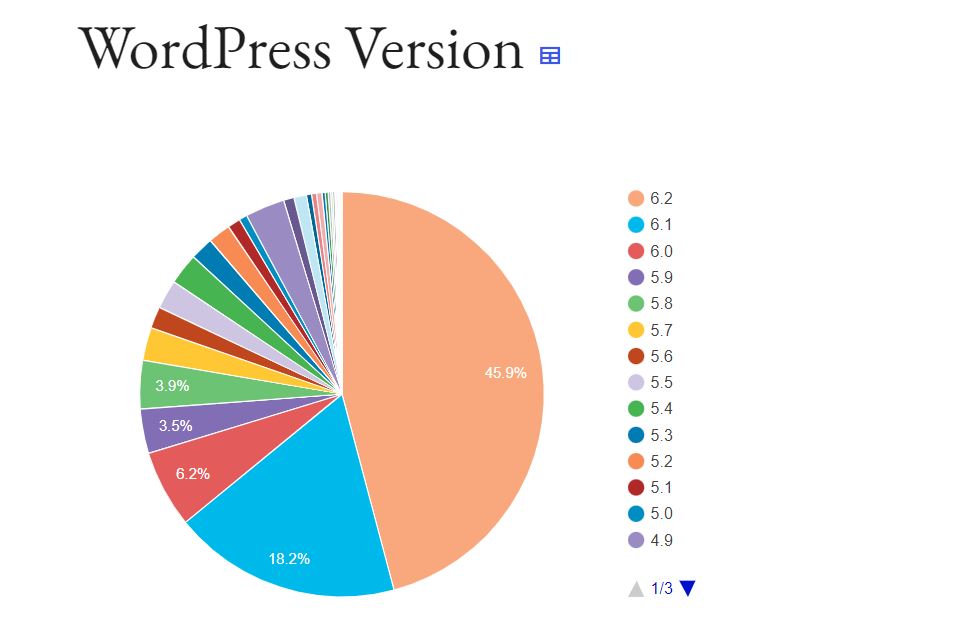

WordPress bestaat uit een kernsoftware, de core, en verschillende plugins en thema's. De WordPress core zelf wordt voortdurend ontwikkeld en opnieuw uitgebracht – inclusief beveiligingsupdates. Het grootste gevaar met betrekking tot de kernsoftware ligt bij de gebruikers zelf: Voor velen is een WordPress update al lang achterhaald, hetzij door incompatibele plugins en thema's, onwetendheid of tijdgebrek. Slechts iets minder dan 46 procent van alle WordPress installaties draait momenteel de nieuwste versie 6.2.

✅ De oplossing: Gebruik de nieuwste versie van WordPress.

Het WordPress beveiligingsteam controleert de WordPress code voortdurend op kritieke kwetsbaarheden. Deze worden onmiddellijk verholpen zodra ze worden ontdekt. De WordPress ontwikkelaars werken meestal zeer betrouwbaar en snel – vooral als het gaat om kritieke fouten. Slechts een fractie van alle WordPress beveiligingskwetsbaarheden is dan ook te wijten aan fouten in de kern. Als je dus altijd met de nieuwste versie van WordPress werkt en prompt bijwerkt, kun je je vrij betrouwbaar beschermen tegen hackers die misbruik maken van beveiligingslekken in verouderde WordPress versies.

Tip

Updates kunnen soms problemen veroorzaken op je website. Maar ze negeren uit angst mag niet de oplossing zijn. Maak in plaats daarvan altijd een volledige back-up van je systeem voordat je updates toepast. Zo ben je beschermd tegen problemen en kun je je website zo nodig met een paar klikken herstellen. Je kunt meer lezen over hoe je een back-up maakt in ons artikel WordPress Back-up: Zo belangrijk en zo vaak vergeten.

2. Beveiligingsproblemen door plugins en themes

Plugins en thema's zijn in de praktijk een van de favoriete aanvalspunten voor hackers. Analyses van Sucuri uit het jaar 2022 laten zien: 36 procent van alle gehackte websites had minstens één kwetsbare plugin of thema geïnstalleerd. Bovendien zijn er momenteel alleen al op wordpress.org meer dan 60.000 extensies voor het open source platform beschikbaar. De kans dat cybercriminelen enkele plugins vinden met een gat in de code is dus groot. Dit gat wordt dan uitgebuit om bijvoorbeeld de deuren naar de backend van je website te openen voor SQL-injecties, cross-site scripting (XSS) of malware.

✅ De oplossing: Om beveiligingsproblemen veroorzaakt door plugins en thema's te voorkomen, moet je op meerdere dingen tegelijk letten:

- Houd plugins en themes up-to-date: Wat voor de WordPress core geldt, geldt ook voor de extensies. Verouderde software is een van de meest voorkomende redenen waarom WordPress websites slachtoffer worden van cross-site scripting, malware en dergelijke. Zorg er daarom voor dat je altijd de nieuwste versie van plugins geïnstalleerd hebt. Lees ons artikel over (automatische) WordPress plugin updates.

- Installeer alleen betrouwbare plugins en themes: De WordPress repository wordt beschouwd als een relatief veilige bron voor plugins en thema's. De daar vermelde plugins worden gecontroleerd op fouten voordat ze beschikbaar worden gesteld. Bovendien is de kans het grootst bij gerenommeerde en goed onderhouden plugins dat eventuele beveiligingslekken snel worden gedicht. In principe kunnen echter allerlei ontwikkelaars plugins en themes leveren voor de WordPress community. Het is beter om je handen af te houden van kleine WordPress plugins en thema's van onbekende aanbieders van derden.

- Verwijder ongebruikte themes en plugins: Gebruik alleen plugins die absoluut noodzakelijk zijn voor je website. Als je ze niet meer nodig hebt, moet je plugins niet alleen deactiveren, maar direct verwijderen. Hetzelfde geldt voor thema's.

"*" geeft verplichte velden aan

3. De WordPress login als kwetsbaarheid

Een groot deel van de WordPress hacks bestaat uit "botte kracht" aanvallen op de voordeur, dus tegen je wp-admin pagina. Zogenaamde brute force aanvallen worden gebruikt om te proberen je WordPress inloggegevens (of de gegevens voor FTP en hosting) te grijpen. De methode zelf is vrij primitief, maar toch effectief bij slechte bescherming: In principe blijven de aanvallers raden tot ze de juiste combinatie van gebruikersnaam en wachtwoord vinden. Het geheel kan heel gemakkelijk worden geautomatiseerd. Als het wachtwoord zwak is of het aanmeldgebied niet beschermd, kan een brute force aanval ofwel leiden tot een succesvolle aanmelding – of je servers lamleggen door het grote aantal aanmeldpogingen.

✅ De oplossing: Om te voorkomen dat hackers bij een brute force aanval de sleutel van je website bemachtigen, zijn er drie mogelijkheden die je het beste kunt combineren:

- Gebruik sterke wachtwoorden: Klinkt banaal, maar het heeft een groot effect en is eigenlijk sowieso verplicht. Brute force aanvallen zijn vrij eenvoudig, in principe is het gewoon giswerk. Een sterk wachtwoord met hoofd- en kleine letters, cijfers en speciale tekens kan ervoor zorgen dat een aanval mislukt. Daarnaast is tweefactorauthenticatie zinvol (dit is sowieso standaard bij Raidboxes).

- Inlogpogingen beperken: Je kunt het aantal inlogpogingen op je WordPress website beperken. Dit voorkomt dat talloze mislukte inlogpogingen je website lamleggen. Een IP wordt dan voor een bepaalde tijd geblokkeerd na een paar mislukte pogingen. Bij de volgende gedwongen time-out wordt de blokkeringsperiode achtereenvolgens langer – en de aanval steeds nuttelozer. Een dergelijke bescherming kan achteraf worden ingebouwd via plugins (bijvoorbeeld Login Lockdown). Als je WordPress websites (of e-commerce shops) host op Raidboxes, ben je direct voorzien van extra brute force bescherming. Met behulp van de RB Login Protector kun je in je Box precies bepalen na hoeveel inlogpogingen en hoelang de lockdown in werking moet treden.

- Blacklisting: In bepaalde landen zijn er servers waarvandaan bijzonder vaak cyberaanvallen komen. Je kunt de betreffende IP-adressen op een "zwarte lijst" zetten en ze uitsluiten van toegang tot je website om aanvallen te voorkomen. Als de regio's niet tot je doelgroep behoren, kan dit zinvol zijn. Je kunt de blackljst zelf aanmaken op de server of implementeren via een geschikte beveiligingsplugin.

4. Shared hosting als gateway

Hosting speelt ook een belangrijke rol als het gaat om de veiligheid van WordPress. Vooral shared hosting kan je website beïnvloeden – door het zogenaamde Bad Neighbor Effect: Bij shared hosting "wonen" meerdere websites op één server en delen ze ook het IP-adres.

Als hij bijvoorbeeld op de blacklist staat omdat een andere website op jouw server werd getroffen door spamming, kan dat ook negatieve gevolgen hebben voor jou en je bedrijf. Je hoeft niet eens zelf getroffen te worden door hacken.

Bovendien kan het in zeldzame gevallen gebeuren dat er niet genoeg resources op de server overblijven als er bijvoorbeeld een andere website betrokken is bij een DDoS-aanval. Tenminste als de resources niet redelijk beperkt worden door de shared hoster. Het resultaat: overbelaste servers waarop je website soms niet meer stabiel draait.

✅ De oplossing: Kies een betrouwbare Managed WordPress Hosting.

WordPress hosting, waarbij je je server niet meer deelt met andere websites, zorgt voor een extra dosis veiligheid. Bij hosters die gespecialiseerd zijn in WordPress profiteer je bovendien van een team van WordPress-experts en snelle support als je het nodig hebt.

Als je op zoek bent naar veilige WordPress hosting van Raidboxes, dan ben je beschermd tegen WordPress beveiligingsproblemen door onder andere de volgende maatregelen:

- Als je een Box maakt (d.w.z. een nieuwe WordPress website), moet je een sterk wachtwoord invoeren.

- De RB Login Protector schakelt zichzelf voor je WordPress login gebied en "blacklists" IP adressen die herhaaldelijk proberen in te loggen met valse gegevens. Dit beschermt je tegen brute force aanvallen.

- De WP Session Eraser verwijdert de WordPress sessies van al je gebruikers uit de database na een bepaalde tijd. Zo blijf je AVG-compliant en bewaar je zo min mogelijk gegevens.

- De XML-RPC interface is standaard geblokkeerd. Het biedt dus geen startpunt voor directe aanvallen van hackers als het niet nodig is.

- Beheerde updates (optioneel), voor WordPress zelf of voor je plugins, zorgen ervoor dat je systeem altijd up-to-date is.

Bovendien zorgen talloze server-side maatregelen voor maximale bescherming zonder dat je daar zelf voor hoeft te zorgen.

Extra bescherming: Zorg voor veiligheid met Plugin voor WordPress

Zoals met bijna alles biedt ook WordPress talloze beveiligingsplugins waarmee je je website kunt beschermen tegen bedreigingen. Dit kan in sommige gevallen zinvol zijn als extra maatregel – afhankelijk van hoe goed je WordPress website al beveiligd is aan de hostingkant en welke opzet je verder gebruikt.

Wanneer een WordPress beveiligingsplugin echt nuttig is en welke functies hij moet hebben, kun je lezen in ons artikel WordPress Security: Hoe nuttig zijn beveiligingsplugins echt? Daarin staat ook een overzicht van de drie beste beveiligingsplugins.

Conclusie: Veel WordPress beveiligingslekken zijn eenvoudig te dichten

Al met al zijn er een aantal ingangspunten waarlangs hackers je WordPress website zouden kunnen aanvallen. Veel WordPress beveiligingsgaten kunnen echter relatief eenvoudig gedicht worden als je weet waar je op moet letten. Vaak heb je niet eens een extra plugin of ingewikkelde firewalls nodig. De meeste beveiligingslekken in WordPress zijn niet te wijten aan technische maar aan menselijke fouten. Het is daarom veel belangrijker om je systeem up-to-date te houden, sterke wachtwoorden te gebruiken en je WordPress regelmatig te onderhouden. Als je dit in gedachten houdt en ook vertrouwt op veilige WordPress hosting, zou je in de toekomst goed gewapend moeten zijn tegen hackers.

Veelgestelde vragen over beveiligingsproblemen van WordPress

Hoe veilig is WordPress?

Geen enkel CMS is honderd procent veilig, zelfs WordPress niet. De modulaire structuur met talloze thema's en plugins biedt aanvalsoppervlakken en heeft de neiging om WordPress onveilig te laten lijken. Het feit dat WordPress het meest verspreide CMS ter wereld is, maakt het ook een aantrekkelijk doelwit. De WordPress kern zelf is echter vrij goed beveiligd en krijgt regelmatig beveiligingsupdates. De meeste WordPress kwetsbaarheden zijn echter eigenlijk terug te voeren op een gebrek aan WordPress onderhoud en zijn eenvoudig te elimineren.

Wat zijn de meest voorkomende WordPress bedreigingen?

De meest voorkomende hacks tegen WordPress websites zijn malware, backdoors, SEO spam, brute force aanvallen, SQL injecties, DDoS aanvallen en cross site scripting.

Wat zijn zero-day kwetsbaarheden?

Zero-day beveiligingsproblemen zijn kwetsbaarheden die nog niet ontdekt zijn en onbekend zijn bij de ontwikkelaars van een software. Dit betekent dat er nog geen beveiligingsupdate bestaat voor dit soort beveiligingsproblemen. Zodra ze bekend worden, kunnen ze gemakkelijk gebruikt worden voor grootschalige aanvallen.

Jouw vragen over WordPress kwetsbaarheden

Welke vragen heb je over de beveiliging van WordPress? Gebruik gerust de commentaarfunctie. Wil je op de hoogte blijven van verdere artikelen over het onderwerp WordPress en WooCommerce? Volg ons dan op LinkedIn, Facebook, Twitter of via onze nieuwsbrief.