Je eigen website het doelwit laten zijn van louche figuren – dat is een horrorscenario. Helaas wordt het steeds gemakkelijker en goedkoper om diensten te gebruiken om websites ontoegankelijk te maken voor normaal verkeer. Vooral DDoS-aanvallen nemen toe.

Het gevaar van een DDoS-aanval geldt voor alle websites, en ook jij moet je daarvan bewust zijn. De afkorting staat voor "Distributed Denial of Service" en wordt ook wel een "gedistribueerde netwerkaanval" genoemd. In dit geval worden de server en andere netwerksystemen van een website opzettelijk overbelast door verzoeken van vele apparaten en op hun knieën gebracht.

Dit soort aanvallen is helaas een wijdverbreide bedreiging. Hoe bekender je website is, hoe waarschijnlijker het is dat iemand zal proberen je omzet of reputatie te beschadigen door middel van een DDoS-aanval. Dit kan verwoestend zijn – vooral als je niet weet wat er aan de hand is of hoe je ermee om moet gaan.

Tegenwoordig wordt het ook steeds gemakkelijker en goedkoper om DDoS-diensten te kopen. Daarom lopen bedrijven en websites meer risico dan ooit. Met de juiste voorzorgsmaatregelen kunnen DDoS-aanvallen worden voorkomen of zelfs tegengehouden.

Wat zijn DDoS-aanvallen?

Een DDoS-aanval is een plotselinge toestroom van kunstmatig verkeer, bedoeld om de server van een website lam te leggen. Wanneer je server meer aanvragen krijgt dan hij aankan, vertraagt hij of crasht hij – zodat niemand je website kan laden.

Ter vergelijking: een normale Denial of Service-aanval (DoS-aanval) kan afkomstig zijn van één enkele bron. Een DDoS-aanval daarentegen bestaat uit een grote hoeveelheid gerichte verzoeken van tientallen, honderden of zelfs duizenden individuele apparaten. Dit zijn meestal gekaapte computers die op de achtergrond heimelijk kwaadaardige software draaien. Samen vormen deze apparaten een botnet of zombienetwerk.

Botnets zijn echter niet beperkt tot computers en telefoons. Tablets, bewakingscamera's of zelfs huishoudelijke apparaten zoals vaatwassers met internet, televisies of babyfoons (die vaak slecht of helemaal niet beveiligd zijn) kunnen ook een botnet vormen.

Dit is ook wat een DDoS-aanval zo perfide maakt. Omdat er echte apparaten op verschillende locaties bij betrokken zijn, lijken het normale toegangen en zijn ze moeilijk te onderscheiden van echte clients – zelfs tijdens een actieve aanval.

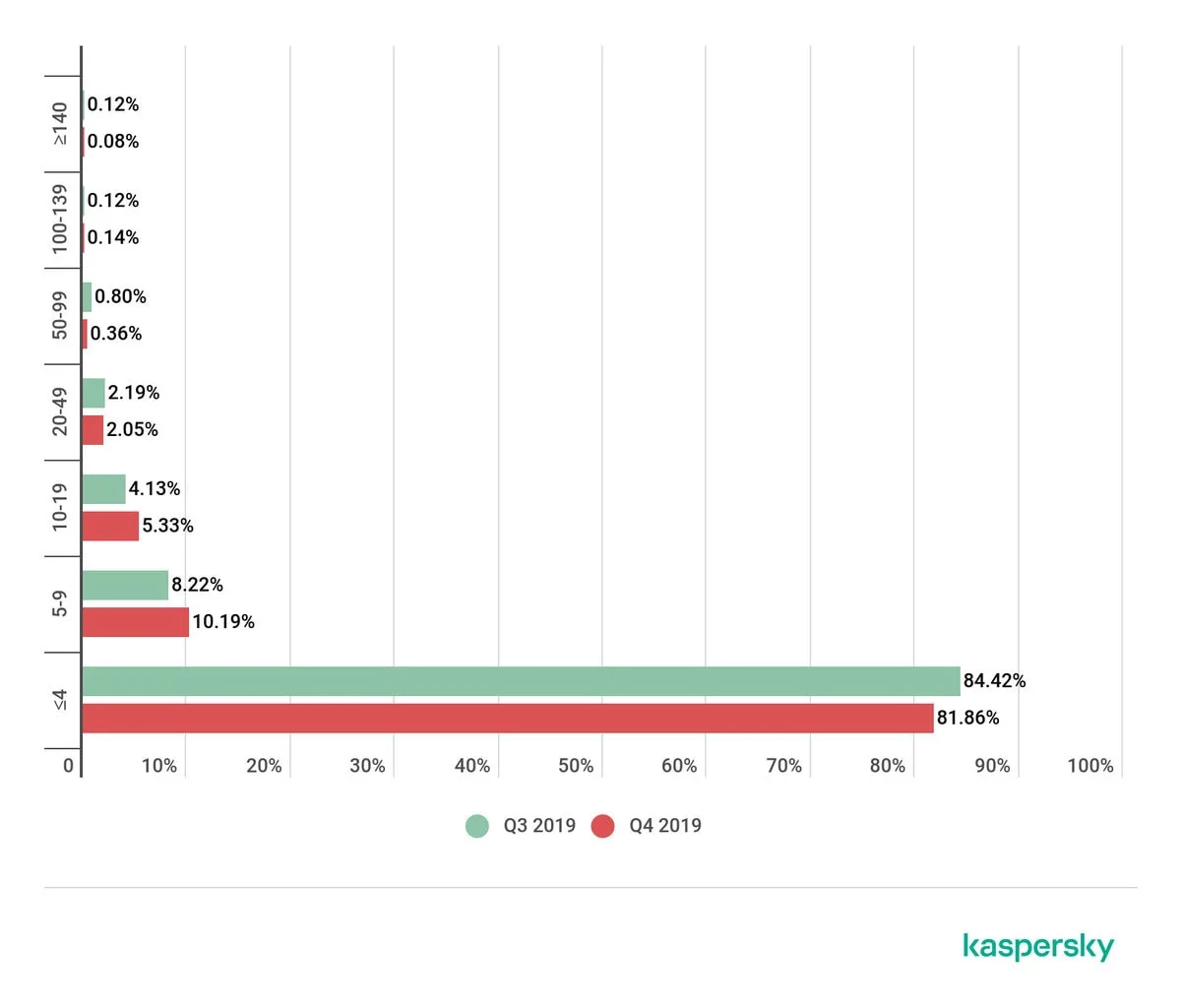

DDoS-aanvallen duren meestal hooguit een paar uur. In ernstige gevallen kunnen ze echter dagen duren. De langste DDoS-aanval ooit duurde 509 uur of bijna 21 dagen. Maar zelfs de extreme gevallen lossen meestal binnen een dag of twee op: Meer dan 80 procent van de aanvallen duurt minder dan vier uur. Meer dan 90 procent is uiterlijk na negen uur voorbij.

Wat gebeurt er tijdens een DDoS-aanval?

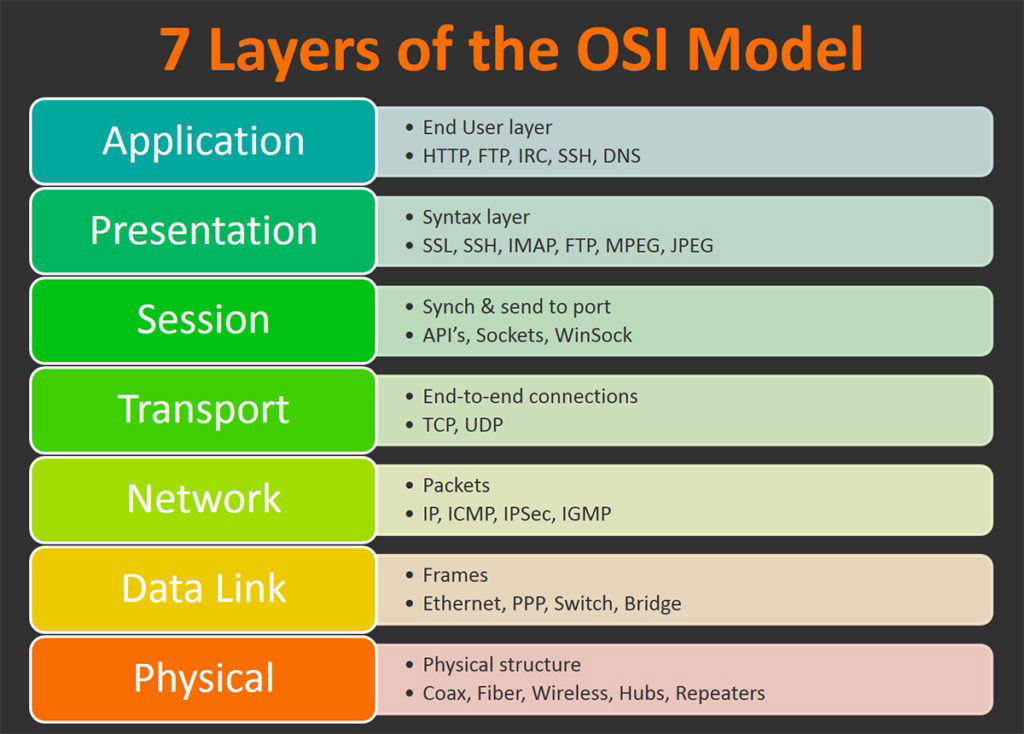

Netwerkbronnen zoals webservers kunnen maar een bepaald aantal verzoeken tegelijk verwerken. De bandbreedte van de internetverbinding van de server en andere lagen van het netwerk is ook beperkt.

Verschillende aanvalspunten kunnen dus worden aangevallen – zelfs tegelijkertijd. Hoe complexer het offensief, hoe moeilijker het is om het aanvalsverkeer te onderscheiden van normale verzoeken. Als gevolg daarvan kunnen tegenmaatregelen minder effectief zijn.

Zodra het aantal verzoeken aan de netwerkcomponenten de capaciteitslimiet overschrijdt, begint je website onmiddellijk te haperen. De laadtijden nemen toe en het duurt steeds langer om de website te openen. De server kan zelfs helemaal vastlopen en helemaal niet meer reageren op verzoeken. Als daar ook je WordPress gebruikersinterface of serverbeheer zoals cPanel staan, kun je niet meer inloggen en toegang krijgen.

Erger is echter de nasleep van een DDoS-aanval: voor getroffen bedrijven en organisaties kan dit aanzienlijke economische schade betekenen. Afhankelijk van het moment van verkoop kan het feit dat je een paar minuten niet beschikbaar bent al snel tienduizenden euro's aan gederfde winst kosten.

Ook het imagoverlies moet niet worden onderschat. 88 procent is minder geneigd terug te keren naar een website na een slechte ervaring – zoals extreem lange laadtijden. Je loopt niet alleen potentiële nieuwe klanten mis (die misschien nooit meer terugkomen), maar je vaste klanten zullen zich waarschijnlijk ergeren en jou de schuld geven van de downtime.

Als je er niet in slaagt om snel te praten met uw hoster om ze te krijgen om de server af te sluiten, kon je uiteindelijk zitten op terabytes van dure bandbreedte overschrijdingen.

Het goede nieuws: DDoS-aanvallen kunnen enorme gevolgen hebben, maar ze vormen meestal geen direct veiligheidsrisico. Je website kan offline worden gehaald, maar inloggegevens zoals gebruikersnamen komen niet automatisch in gevaar.

"*" geeft verplichte velden aan

Waarom zijn websites het doelwit van een DDoS-aanval?

Er zijn vele redenen waarom je aangevallen zou kunnen worden. In elk geval is het doel om je website ontoegankelijk te maken voor anderen. Dit kan om verschillende redenen gebeuren:

- Als reactie op een controversiële uitspraak van jou of op een beslissing van een bedrijf waar iemand het niet mee eens is (hacktivisme).

- Je economische concurrenten kunnen tijdens een belangrijke verkoopperiode besluiten jouw website te sluiten, zodat alleen hun website toegankelijk blijft.

- Om je reputatie te beschadigen.

- Om je IT-personeel af te leiden terwijl er op je website wordt ingebroken. (Dit is een zeldzaam geval waarin DDoS-aanvallen daadwerkelijk gevaarlijk kunnen zijn).

- Om losgeld te eisen.

- Of gewoon uit verveling.

Het is verrassend eenvoudig en goedkoop om een botnet in te huren en een website voor korte tijd plat te leggen. Anderen hebben het grondwerk al gedaan en nu kan iedereen hun diensten tijdelijk kopen.

Als gevolg daarvan zijn de frequentie en de kracht van DDoS-aanvallen in de loop der tijd sterk toegenomen. Wat de motivatie erachter ook is, gemakkelijkere toegang is een belangrijke stimulans voor kleinere DDoS-aanvallen. Gelukkig zijn deze het gemakkelijkst te stoppen.

Hoe je je kunt voorbereiden op DDoS-aanvallen

Voorbereid zijn is de beste remedie tegen dit soort aanvallen. Ontwikkel een plan voor het ergste geval voordat er iets gebeurt. De vraag is niet per se of, maar wanneer een aanval op je website zal plaatsvinden. Daarom is het beter het zekere voor het onzekere te nemen. Hier volgen enkele tips over hoe je DDoS-aanvallen kunt voorkomen.

Formuleer een noodplan

Zoals eerder gezegd is de beste manier om deze dreiging tegen te gaan: voorbereid zijn. Ga met je IT-team om de tafel zitten, zodat iedereen precies weet wat er gedaan moet worden als het ergste gebeurt.

Noodplan voor DDoS-verdediging

Maak een rampenplan waarin precies staat wat iedereen moet doen in geval van een DDoS-aanval: Wie is verantwoordelijk voor het blokkeren van IP's? Wie neemt contact op met de webhost en beveiligingsproviders? Wie houdt in de gaten hoe en waar de aanval plaatsvindt?

Wees ook voorbereid op een toevloed van klachten via telefoon, e-mail en sociale media. Mensen zullen willen weten wat er aan de hand is en waarom ze je website niet kunnen bereiken. Overweeg hoe je zoveel mogelijk van deze interacties kunt automatiseren, want alle ogen zullen voor de duur van de aanval elders nodig zijn.

Kies voor Managed Hosting

Als je geen team van ervaren IT-professionals hebt die met dit probleem kunnen omgaan, is managed hosting de volgende beste optie. Kies een hoster die DDoS-beschermingsmaatregelen biedt. Op die manier zorgen zij voor alle technische zaken om je website te beschermen en zo snel mogelijk weer in de lucht te krijgen.

Het is belangrijk om grondig onderzoek te doen. Vraag je webhost of ze DDoS-bescherming bieden, wat ze precies doen tijdens een aanval en hoe ze omgaan met kosten voor te veel bandbreedte.

Uptime monitoring instellen

Automatische bewaking van de beschikbaarheid van je website is een cruciale methode voor vroegtijdige detectie. Een uptime-bewakingsdienst waarschuwt je via e-mail en pushmeldingen binnen enkele minuten als je website crasht of aanzienlijk vertraagt.

Je webhost biedt deze dienst misschien standaard aan. Zo niet, dan is er een betaalde, professionele oplossing met Pingdom of een gratis met Uptime Robot, die elke vijf minuten je website pingt. Een andere oplossing is Uptrends.

Gebruik een firewall en een Content Delivery Network (CDN)

Een web application firewall (WAF) is een van de beste verdedigingen tegen een DDoS aanval. Hij zit tussen je website en de aanvragen en filtert het netwerkverkeer om kwaadwillende toegang uit te sluiten. Dit helpt niet alleen beschermen tegen aanvallen, maar kan DDoS-aanvallen ook indammen door verzoeken te beperken.

Als bij de aanval geen geavanceerde technologie wordt gebruikt, kan de DDoS-aanval je website helemaal niet bereiken. Zelfs als hij gedeeltelijk succesvol is, zal veel van dit dataverkeer worden geëlimineerd.

Om een firewall in te stellen kun je een dienst als Cloudflare of Sucuri proberen. Je kunt hier meer aanbieders vinden.

Een CDN of Content Delivery Network kan je hierbij ook helpen – want een website die zo'n netwerk gebruikt is wat moeilijker neer te halen. Bij een CDN staan kopieën van de website op verschillende servers op verschillende locaties.

Zo is een comeback na een zware belasting gemakkelijker. Het is echter geen fail-safe oplossing. Als je hoofdserver direct wordt aangevallen, kan een CDN alleen de impact verminderen, niet stoppen. Toch is het een goede investering, vooral omdat veel diensten zowel een CDN als DDoS-bescherming in hun pakketten bundelen.

Wat te doen tijdens een DDoS-aanval?

Of je dit nu leest als het al gebeurd is, of gewoon om je voor te bereiden op het ergste scenario: Hier zijn een paar tips over wat je moet doen als je website wordt aangevallen. Je kunt niet altijd iets doen om een DDoS-aanval te stoppen, maar je staat ook niet helemaal machteloos.

1. Raak niet in paniek

Het kan eng zijn om een e-mail te ontvangen waarin staat dat je website plat ligt. Een mailbox vol klachten is al even vervelend. Je probeert je website te bezoeken of in te loggen – en hij weigert gewoon te laden. De paniek slaat toe.

Maar ook al is het een onaangename situatie, DDoS-aanvallen zijn niet per se gevaarlijk. Je gegevens zijn nog steeds veilig, je login is niet gehackt. Natuurlijk moet je waakzaam zijn en ervoor zorgen dat niemand in alle opwinding je beheerdersaccount probeert te brute-forcen. Maar een DDoS aanval alleen is slechts een bedreiging voor je reputatie en verder niets.

Ongeacht of je voorbereid bent of er nu voor het eerst mee te maken krijgt: Op een gegeven moment zit er niets anders op dan wachten. Een DDoS-aanval kost aanvallers geld en middelen, dus het duurt niet eeuwig.

Alleen zeer grote en prominente bedrijven zullen waarschijnlijk te maken krijgen met langdurige aanvallen. De kans is groot dat het binnen een paar uur allemaal voorbij is. Volg de onderstaande stappen en stress verder nergens over.

2. Vertel het je webhost

In het geval van een DDoS-aanval moet je zo snel mogelijk contact opnemen met je webhost om hen op de hoogte te stellen van de situatie. Als je dat nog niet hebt gedaan, vraag hen dan naar de kosten van overschrijving en DDoS-beschermingsmaatregelen. Als ze deze aanbieden, zullen ze snel aan de slag gaan om de aanval te stoppen.

Zelfs indien dit niet het geval is, zul je te weten komen wat (indien iets) de aanslag je zal kosten. Bovendien kan de provider jouw server afsluiten als de situatie te lang duurt.

Bandbreedteoverschrijdingen kunnen duur zijn en het dataverkeer van gekaapte computers stroomt snel. Praat zo snel mogelijk met je hoster en, als je dat nog niet gedaan hebt, zoek er een die DDoS-preventie en nooddiensten als pakket aanbiedt.

3. Een CDN en een firewall instellen

Als je nog geen CDN en firewall op jouw server hebt ingesteld, is dit een goed moment om dat te doen. Providers van beveiligingsdiensten zullen je graag helpen en vaak rechtstreeks met jou samenwerken om het schadelijke verkeer onmiddellijk te blokkeren.

Sucuri en Cloudflare zijn de twee populairste DDoS-preventiediensten. Als je ze eenmaal draait, zouden hun automatische maatregelen onmiddellijk in werking moeten treden en de impact van de aanval moeten verminderen. In Duitstalige landen is er ook Akamai.

Als je geen resultaat ziet, activeer dan de "Under Attack Mode" van Cloudflare of neem contact op met je provider en vraag om extra ondersteuning.

4. Gebruik geoblocking en IP-blokkering

Je kunt de situatie ook handmatig verbeteren door IP adressen te blokkeren die niet bij echte clients horen. IP adressen zijn de individuele identificaties die aan elk apparaat op het internet worden gegeven.

Als een bepaald IP je website tientallen, honderden of duizenden keren bezoekt tijdens een actieve aanval, blokkeer het dan gewoon. Dan kan het apparaat geen schade meer aanrichten en wordt het gewoon geweigerd. Zo kun je een deel van het probleem zelf oplossen. Je webhost kan voor dergelijke doeleinden ook een IP blocker aanbieden.

IP Blocking functie bij Raidboxes

Je kunt ook gewoon de IP Blocking functie van Raidboxes gebruiken. Die vind je in je Box-instellingen.

Geoblocking is ook een goede oplossing. Hierbij worden IP-adressen uit hele delen van de wereld over de hele linie geblokkeerd. Dit is heel geschikt als een groot deel van het dataverkeer vooral uit bepaalde landen komt. Deze functie maakt deel uit van veel WordPress beveiligingsplugins. Er zijn ook extensies zoals IP2Location Country Blocker die speciaal voor dit doel gebruikt kunnen worden.

IP-blokkering is niet altijd effectief – of niet erg lang werkzaam – omdat het IP-adres gewoon kan veranderen en je website weer overspoeld wordt met verzoeken. Maar het is het proberen waard.

Web application firewalls voeren veel van deze functies automatisch uit. Je kunt hier echter ook controleren of het mogelijk is om proxies te blokkeren, toegangsbeperkingen in te schakelen of bestaande IP-toegangscontrolelijsten te activeren.

Conclusie: DDoS-aanvallen effectief voorkomen

Helaas, als iemand vastberaden genoeg is en over de middelen beschikt, is het onmogelijk om hem ervan te weerhouden een DDoS-aanval op je website uit te voeren. Maar dat betekent niet dat je achterover moet leunen en niets moet doen. Je kunt verschillende maatregelen nemen om de meeste kleinere aanvallen te voorkomen en de gevolgen tot een minimum te beperken.

Zelfs als iemand echt wraak wil nemen op je bedrijf, zal hij het niet lang volhouden zonder exorbitante bedragen te betalen. Vergeleken met de aangerichte schade is dat het meestal niet waard. Uiteindelijk moet aan elke DDoS-aanval een einde komen – al is het maar wanneer de persoon zich verveelt.

Een firewall, een CDN en een kwalitatieve webhost zijn je beste kans om DDoS-aanvallen te voorkomen. Neem voorzorgsmaatregelen voordat het ergste gebeurt. En zorg voor een plan zodat jij en je team alles zo snel mogelijk onder controle kunnen krijgen.

Als je geïnteresseerd bent in verdere onderwerpen op het gebied van IT-beveiliging, lees dan onze artikelen over brute force, cross site scripting en cross site request forgery.

Welke vragen heb je over DDoS-aanvallen?

Gebruik gerust de commentaarfunctie. Wil je op de hoogte blijven van nieuwe artikelen en tips voor meer veiligheid? Volg ons dan op Twitter, Facebook of via onze nieuwsbrief.