WordPress ist mit Abstand das beliebteste Content Management System (CMS). Weltweit basieren deutlich über 40 Prozent aller Websites auf WordPress. Diese Popularität hat aber auch ihre Schattenseiten: Sie macht das CMS zu einem attraktiven Ziel für Cyberangriffe. Außerdem sorgen vor allem die großen Stärken von WordPress – die Flexibilität und der modulare Aufbau – dafür, dass WordPress tendenziell recht unsicher sein kann.

Welche WordPress Sicherheitslücken es generell gibt, was die wichtigsten Einfallstore für Hacker:innen sind und worauf du achten solltest, um die Schwachstellen zu schließen, erfährst du in diesem Artikel. Die meisten bekannten WordPress Sicherheitsprobleme bekommst du zum Glück recht leicht in den Griff.

Was ist eine WordPress Sicherheitslücke?

Eine WordPress Sicherheitslücke ist eine Schwachstelle im System, über die Angreifer:innen Zugriff auf deine Webseite erhalten könnten. Das kann in der WordPress Installation selbst auftreten oder in Plugins oder Themes, die du nutzt. Hacker:innen versuchen solche Lücken auszunutzen, um Inhalte zu verändern, Daten zu stehlen oder schädlichen Code einzuschleusen.

WordPress an sich wird regelmäßig aktualisiert und ist in der Regel gut abgesichert. Die meisten WordPress Sicherheitslücken entstehen erst dann, wenn Installationen veraltet sind oder wenn Erweiterungen aus unsicheren Quellen eingesetzt werden. Es lohnt sich deshalb, deine WordPress Sicherheit bewusst im Blick zu behalten und deine WordPress Seite sicher zu machen, bevor Angriffe überhaupt möglich werden.

Kennst du schon unser Compliance Add-on?

DSGVO, Cookie-Banner, Tracking und trotzdem bleibt ein ungutes Gefühl? Genau hier setzt der Compliance Manager von Raidboxes an: Mit dem Tool erstellst du DSGVO-konforme Cookie Banner und Rechtstexte, die automatisch auf dem neuesten Stand bleiben.

Wie erkenne ich Sicherheitslücken bei WordPress?

Damit du WordPress Sicherheitslücken schließen kannst, ist es wichtig, mögliche Anzeichen rechtzeitig zu erkennen. Viele Hinweise wirken zunächst harmlos, zeigen aber oft, dass etwas im Hintergrund nicht stimmt. Wenn du weißt, worauf du achten musst, kannst du deine WordPress Seite sicher machen, bevor es zu echten Schäden kommt.

Auffällige Veränderungen an deiner Webseite

Wenn plötzlich Inhalte verschwinden, neue Seiten erstellt werden oder sich Einstellungen ändern, ohne dass du oder dein Team daran gearbeitet habt, kann das ein Hinweis auf eine unerlaubte Änderung sein. Auch unerwünschte Weiterleitungen oder eingebundene Spam Links sind ein typisches Zeichen für WordPress Angriffe.

Performance Probleme oder ungewöhnliche Zugriffe

Wird deine Webseite ohne erkennbaren Grund langsamer oder bricht die Performance zeitweise ein, kann das an Bots oder automatisierten Login Versuchen liegen. Prüfe in diesem Fall das Server Log oder nutze ein Sicherheits Plugin, das verdächtige Aktivitäten sichtbar macht.

Meldungen im WordPress Dashboard oder in Sicherheits Plugins

Viele WordPress Sicherheitslücken werden sichtbar, wenn du regelmäßig in dein Dashboard schaust. Dort siehst du zum Beispiel, wenn es neue Versionen von Plugins oder Themes gibt oder wenn bekannte Sicherheitsrisiken gemeldet wurden. Diese Hinweise solltest du ernst nehmen, denn sie zeigen oft konkret, welche Schwachstellen geschlossen werden müssen.

1. Sicherheitslücke im WordPress Core

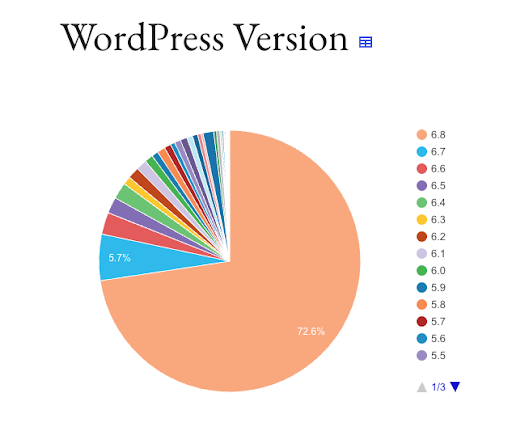

WordPress besteht aus einer Kernsoftware, dem Core, sowie diversen Plugins und Themes. Der WordPress Core an sich wird ständig weiterentwickelt und neu veröffentlicht – inklusive Sicherheitsupdates. Die größte Gefahr in Bezug auf die Kernsoftware liegt bei den Benutzer:innen selbst: Bei vielen ist ein WordPress Update längst überfällig, sei es wegen inkompatibler Plugins und Themes, Unwissenheit oder Zeitmangel.

✅ Die Lösung: Nutze die aktuelle Version von WordPress.

Das WordPress Sicherheitsteam überprüft den WordPress Code laufend auf kritische Schwachstellen. Diese werden umgehend behoben, sobald sie entdeckt werden. Die WordPress Entwickler:innen arbeiten dabei normalerweise sehr zuverlässig und schnell – vor allem, wenn es sich um kritische Fehler handelt. Nur ein Bruchteil aller WordPress Sicherheitslücken ist deshalb auf Fehler im Core zurückzuführen. Wer also immer mit der neuesten Version von WordPress arbeitet und Updates zeitnah durchführt, schützt sich recht zuverlässig vor Hacker:innen, die Sicherheitslücken in veralteten WordPress Versionen ausnutzen.

Tipp

Updates können manchmal auch Probleme auf deiner Website verursachen. Sie aus Angst zu ignorieren, sollte aber nicht die Lösung sein. Erstelle stattdessen einfach immer ein komplettes Backup deines Systems, bevor du Updates einspielst. So bist du gegen Probleme abgesichert und kannst deine Website notfalls mit wenigen Klicks wiederherstellen. Wie genau du ein Backup erstellst, kannst du in unserem Artikel WordPress Backup: So wichtig und so oft vergessen nachlesen.

2. Sicherheitsprobleme durch Plugins und Themes

Plugins und Themes sind in der Praxis einer der Lieblingsangriffspunkte für Hacker:innen. Analysen von Sucuri aus dem Jahr 2022 zeigen: Bei 36 Prozent aller gehackten Websites war mindestens ein angreifbares Plugin oder Theme installiert. Dazu kommt: Derzeit stehen allein auf wordpress.org mehr als 60.000 Erweiterungen für die Open Source Plattform zur Verfügung. Die Wahrscheinlichkeit, dass Cyberkriminelle darunter einige Plugins mit einer Lücke im Code finden, ist also hoch. Diese Lücke wird dann ausgenutzt, um beispielsweise für SQL-Injections, Cross Site Scripting (XSS) oder Malware die Türen zum Backend deiner Website zu öffnen.

✅ Die Lösung: Um Sicherheitslücken durch Plugins und Themes zu vermeiden, solltest du gleich mehrere Dinge beachten:

- Plugins und Themes aktuell halten: Was für den WordPress Core gilt, gilt natürlich auch für die Erweiterungen. Veraltete Software ist einer der häufigsten Gründe, wieso WordPress Websites Opfer von Cross Site Scripting, Malware & Co. werden. Stelle deshalb sicher, dass du auch bei Plugins immer die neueste Version installiert hast. Lies dazu am besten unseren Artikel rund um (automatische) WordPress Plugin Updates.

- Nur vertrauenswürdige Plugins und Themes installieren: Als relativ sichere Quelle für Plugins und Themes gilt das WordPress Repository. Die Plugins, die dort gelistet sind, werden auf Fehler geprüft, bevor sie bereitgestellt werden. Außerdem ist es bei renommierten und gut gepflegten Plugins am wahrscheinlichsten, dass eventuell auftretende Sicherheitslücken schnell geschlossen werden. Prinzipiell können aber alle möglichen Entwickler:innen Plugins und Themes für die WordPress Community bereitstellen. Von kleinen WordPress Plugins und Themes von unbekannten Drittanbietern solltest du besser die Finger lassen.

- Nicht genutzte Themes und Plugins löschen: Verwende nur die Plugins, die für deine Website absolut notwendig sind. Wenn du sie nicht mehr brauchst, solltest du Plugins nicht nur deaktivieren, sondern direkt deinstallieren. Dasselbe gilt auch für Themes.

3. Der WordPress Login als Schwachstelle

Ein großer Anteil an WordPress Hacks besteht aus „stumpfer Gewalt“ an der Vordertür, also gegen deine wp-admin Seite. Mit sogenannten Brute Force Attacken wird versucht, deine WordPress Anmeldeinformationen (oder die Daten für FTP und Hosting) abzugreifen. Die Methode an sich ist ziemlich primitiv, aber bei schlechtem Schutz dennoch wirksam: Im Grunde raten die Angreifer:innen so lange, bis sie die richtige Kombination aus Benutzername und Passwort gefunden haben. Das Ganze kann sehr leicht automatisiert werden. Wenn das Passwort schwach, oder der Loginbereich nicht geschützt ist, kann ein Brute Force Angriff entweder zu einem erfolgreichen Login führen – oder durch die schiere Menge an Loginversuchen deine Server lahmlegen.

✅ Die Lösung: Um zu verhindern, dass Hacker:innen den Schlüssel zu deiner Website bei einem Brute Force Angriff erhalten, gibt es drei Möglichkeiten, die du am besten kombinierst:

- Starke Passwörter verwenden: Klingt banal, hat aber eine große Wirkung und ist eigentlich sowieso Pflicht. Brute Force Angriffe sind ziemlich simpel, im Prinzip wird dabei nur geraten. Ein starkes Passwort mit groß- und kleingeschriebenen Buchstaben, Zahlen und Sonderzeichen kann dafür sorgen, dass eine Attacke ins Leere läuft. Zusätzlich ergibt eine Zwei-Faktor-Authentifizierung Sinn (bei Raidboxes ist diese beispielsweise ohnehin Standard).

- Anmeldeversuche begrenzen: Du kannst die Zahl der Logins auf deiner WordPress Website begrenzen. So verhinderst du, dass unzählige fehlgeschlagene Loginversuche deine Website lahmlegen. Eine IP wird dann nach einigen Fehlversuchen für eine bestimmte Zeit geblockt. Beim nächsten erzwungenen Timeout wird der Sperrzeitraum sukzessive länger – und die Attacke zunehmend nutzloser. So ein Schutz lässt sich über Plugins (z. B. Login Lockdown) nachrüsten. Wenn du WordPress Websites (oder E-Commerce Shops) bei Raidboxes hostest, bist du direkt mit einem extra Brute Force Schutz ausgestattet. Über den RB Login Protector kannst du in deiner Box genau definieren, nach wie vielen Loginversuchen und wie lange die Sperre greifen soll.

- Blacklisting: In bestimmten Ländern stehen Server, von denen besonders häufig Cyberangriffe kommen. Du kannst die entsprechenden IP-Adressen auf eine „schwarze Liste“ setzen und vom Zugriff auf deine Website ausschließen, um Angriffen vorzubeugen. Wenn die Regionen nicht zu deiner Zielgruppe gehören, kann das durchaus sinnvoll sein. Die Blacklist legst du entweder selbst serverseitig an oder implementierst sie über ein passendes Sicherheitsplugin.

WordPress Hosting Management

Mit unserem Raidboxes Dashboard erhältst du eine nahtlose, intuitive Benutzeroberfläche, die die Verwaltung deiner WordPress Websites einfacher, schneller und effizienter macht. Probiere es aus!

4. Shared Hosting als Einfallstor

Auch das Hosting spielt eine nicht unerhebliche Rolle, wenn es um die Sicherheit von WordPress geht. Vor allem Shared Hosting kann deine Website beeinträchtigen – und zwar durch den sogenannten Bad Neighbor Effect: Beim Shared Hosting „wohnen“ mehrere Websites auf einem Server und teilen sich dabei auch die IP-Adresse.

Gerät diese beispielsweise auf eine Blacklist, weil eine andere Website auf deinem Server von Spamming betroffen war, kann sich das auch auf dich und dein Business negativ auswirken. Du musst dafür nicht einmal selbst von Hacking betroffen sein.

Zusätzlich kann es in seltenen Fällen vorkommen, dass auf dem Server nicht mehr genug Ressourcen frei sind, wenn eine andere Website zum Beispiel in eine DDoS-Attacke verwickelt ist. Zumindest dann, wenn die Ressourcen durch den Shared Hoster nicht vernünftig limitiert werden. Die Folge: Überbeanspruchte Server, auf denen auch deine Website zeitweise nicht mehr stabil läuft.

Die Lösung: Setze auf ein zuverlässiges Managed WordPress Hosting.

Ein WordPress Hosting, bei dem du deinen Server nicht mehr mit anderen Websites teilst, sorgt für die Extraportion Sicherheit. Zusätzlich profitierst du bei Hostern, die auf WordPress spezialisiert sind, von einem Team aus WordPress Expert:innen und schnellem Support, falls es doch einmal brennt.

Extra Schutz: Mit Plugins deine WordPress Seite sicher machen

Wie für fast alles bietet WordPress auch für die Sicherheit zahlreiche Plugins, mit denen du deine Website vor Bedrohungen schützen kannst. Das kann als zusätzliche Maßnahme in manchen Fällen durchaus sinnvoll sein – je nachdem, wie gut deine WordPress Website aufseiten des Hostings bereits abgesichert ist und welches Setup du ansonsten verwendest.

Wann ein WordPress Security Plugin wirklich sinnvoll ist und welche Features es mitbringen sollte, kannst du in unserem Artikel WordPress Security: Wie sinnvoll sind Security Plugins wirklich? nachlesen. Darin werden auch die drei besten Security Plugins im Überblick vorgestellt.

Wie Raidboxes dir hilft, WordPress Sicherheitslücken zu schließen

Wenn du deine WordPress Seite sicher machen möchtest, spielt das Hosting eine entscheidende Rolle. Selbst wenn du starke Passwörter nutzt, verantwortungsvoll mit Plugins umgehst und regelmäßig Updates durchführst, können bestimmte WordPress Schwachstellen nur auf Serverebene zuverlässig abgesichert werden. Genau hier setzen wir bei Raidboxes an. Wir sorgen dafür, dass deine WordPress Installation technisch stabil läuft und Schutzmechanismen aktiv sind, die typische WordPress Angriffe frühzeitig stoppen.

Technische Maßnahmen für maximale WordPress Sicherheit

Wenn du auf sicheres WordPress Hosting von Raidboxes setzt, bist du unter anderem durch folgende Maßnahmen vor WordPress Sicherheitslücken geschützt:

- Wenn du eine Box (also eine neue WordPress Website) anlegst, musst du zwingend ein starkes Passwort eingeben.

- Der RB Login Protector schaltet sich vor deinen WordPress Loginbereich und „blacklistet“ IP-Adressen, die wiederholt versuchen, sich mit falschen Daten einzuloggen. So bist du gegen Brute Force Angriffe geschützt.

- Der WP Session Eraser löscht nach einer von dir festgelegten Zeit die WordPress Sessions all deiner User aus der Datenbank. So bleibst du DSGVO-konform und speicherst so wenig Daten wie möglich.

- Die XML-RPC-Schnittstelle ist standardmäßig blockiert. So bietet sie keinen Ansatzpunkt für direkte Hackerangriffe, wenn sie nicht gebraucht wird.

- Serverseitige Sicherheitsmaßnahmen wie DDoS Prävention, Monitoring verdächtiger Prozesse und automatisierte Backups schützen deine Webseite zusätzlich.

- Gemanagte Updates (optional), ob für WordPress selbst oder für deine Plugins, gewährleisten, dass dein System immer aktuell ist.

- Alle Daten werden in deutschen Rechenzentren mit hohem Sicherheitsstandard verarbeitet. Das sorgt für maximale WordPress Sicherheit und Datenschutz.

Zusätzlich sorgen zahllose serverseitige Maßnahmen für maximalen Schutz, ohne dass du dich selbst darum kümmern musst.

Teste Raidboxes jetzt 14 Tage lang kostenlos und erlebe, wie du WordPress Sicherheitslücken automatisch schließt und deine Website dauerhaft geschützt hältst.

Fazit: Viele WordPress Sicherheitslücken sind leicht schließbar

Insgesamt gibt es zwar einige Einfallstore, durch die Hacker:innen deine WordPress Website angreifen könnten. Viele WordPress Sicherheitslücken lassen sich aber relativ leicht schließen, wenn du weißt, worauf du achten musst. Dafür braucht es oft auch gar kein zusätzliches Plugin oder komplizierte Firewalls. Denn die meisten Sicherheitslücken in WordPress sind nicht auf technische, sondern auf menschliche Fehler zurückzuführen. Viel wichtiger ist es deshalb, darauf zu achten, dein System aktuell zu halten, starke Passwörter zu verwenden und dein WordPress regelmäßig zu warten. Wenn du das beachtest und zusätzlich auf ein sicheres WordPress Hosting setzt, solltest du künftig gut gegen Hacker:innen gewappnet sein.

Häufig gestellte Fragen rund um WordPress Sicherheitslücken

Wie sicher ist WordPress?

Kein CMS ist vollkommen sicher, auch WordPress nicht. Durch viele Themes und Plugins entstehen potenzielle Angriffsflächen, die Hacker:innen ausnutzen können. Der WordPress Core selbst ist jedoch gut geschützt und wird regelmäßig aktualisiert. Die meisten WordPress Schwachstellen lassen sich aber tatsächlich auf eine mangelnde WordPress Wartung zurückführen und sind leicht zu beseitigen.

Was sind die häufigsten WordPress Bedrohungen?

Zu den häufigsten Hacks gegen WordPress Websites gehören Malware, Backdoors, SEO-Spam, Brute Force Angriffe, SQL Injections, DDoS-Angriffe und Cross Site Scripting.

Was sind Zero-Day Sicherheitslücken?

Zero-Day Sicherheitslücken sind Lücken, die bisher nicht entdeckt wurden und den Entwickler:innen einer Software unbekannt sind. Das heißt, es existiert für diese Art von Sicherheitsproblemen noch kein Sicherheitsupdate. Sobald sie bekannt werden, lassen sie sich leicht für flächendeckende Angriffe nutzen.

Warum weist WordPress so viele Sicherheitslücken auf?

WordPress ist das weltweit meistgenutzte CMS und dadurch ein beliebtes Ziel für Hacker:innen. Die große Zahl an Plugins und Themes erhöht zusätzlich die Angriffsfläche. Viele Sicherheitslücken entstehen, weil Installationen veraltet sind oder schlecht gewartet werden.

Warum ist meine WordPress Website nicht sicher?

Oft liegt es nicht am System selbst, sondern an veralteten Plugins, schwachen Passwörtern oder fehlenden Updates. Auch ungesicherte Servereinstellungen oder unsichere Quellen für Themes können deine WordPress Sicherheit gefährden. Regelmäßige Wartung schützt zuverlässig.

Welche Rolle spielt die WP-config Datei für die WordPress Sicherheit?

Die WP-config Datei enthält zentrale Zugangsdaten und Sicherheitsschlüssel deiner Website. Wenn sie öffentlich zugänglich ist oder falsch konfiguriert wird, kann das Angreifer:innen den Zugriff erleichtern. Deshalb sollte die Datei immer geschützt und nur für autorisierte Nutzer:innen erreichbar sein.

Deine Fragen zu WordPress Sicherheitslücken

Welche Fragen hast du zum Thema WordPress Sicherheit? Nutze gerne die Kommentarfunktion. Du willst über weitere Beiträge zum Thema WordPress und WooCommerce informiert werden? Dann folge uns auf LinkedIn, Facebook oder über unseren Newsletter.

Dann folge uns auf LinkedIn, Facebook oder über unseren Newsletter.

Schreibe einen Kommentar